Паметниот локатор AirTag го нема ни на пазарот две недели и веќе е хакиран. За ова се погрижи германскиот безбедносен експерт Томас Рот, кој го носи прекарот Stack Smashing, кој можеше директно да навлезе во микроконтролерот и последователно да го модифицира неговиот фирмвер. Експертот за се информираше преку објави на Твитер. Тоа беше упадот во микроконтролерот што му овозможи да ја смени URL адресата на која потоа се однесува AirTag во режим на загуба.

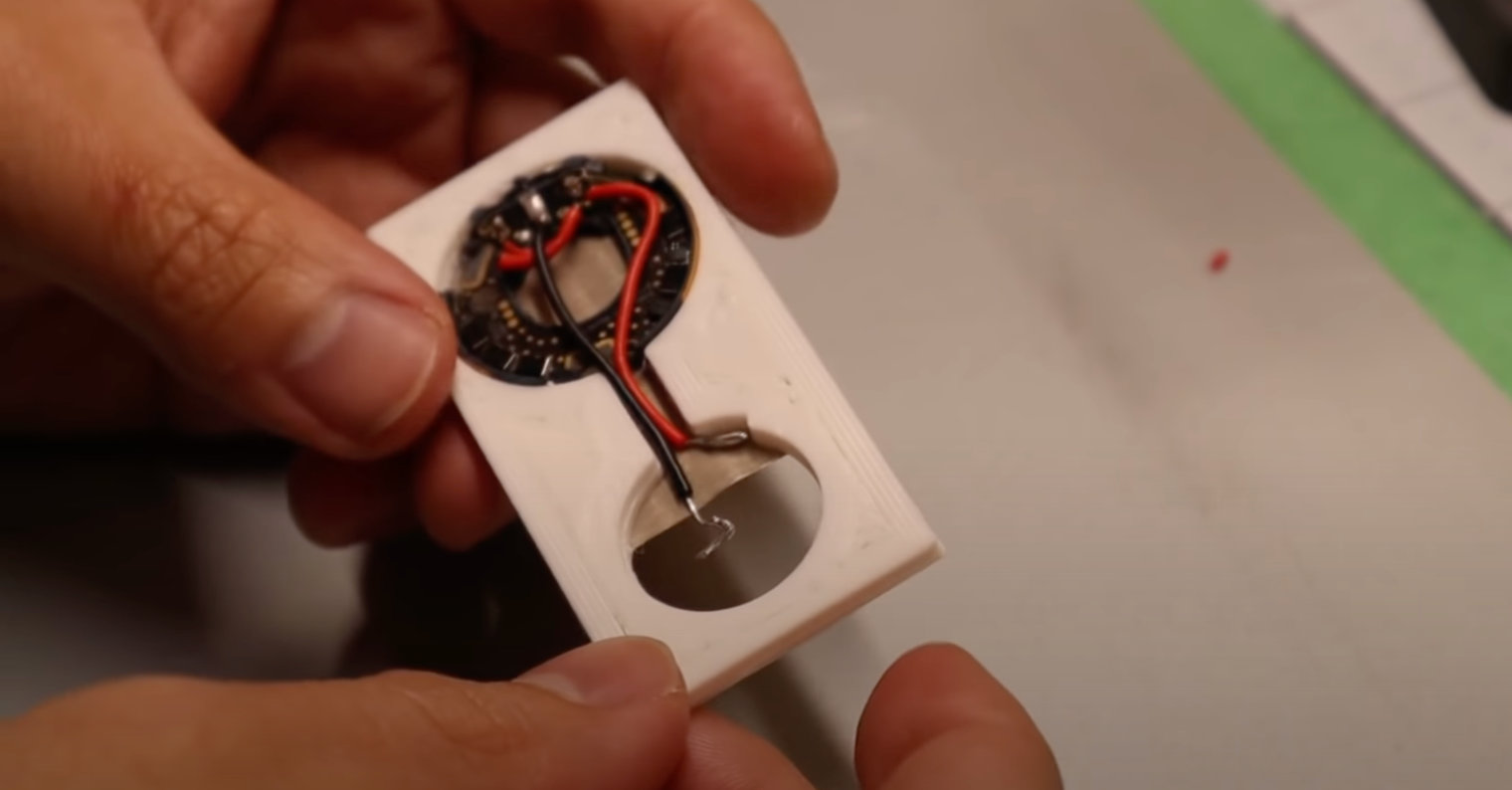

Да да!!! По повеќечасовни обиди (и брикинг на 2 AirTag) успеав да упаднам во микроконтролерот на AirTag! 🥳🥳🥳

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) Може 8, 2021

Во пракса, тоа функционира така што кога таков локатор е во режим на загуба, некој ќе го најде и ќе го стави на својот iPhone (за комуникација преку NFC), телефонот ќе му понуди да отвори веб-страница. Вака нормално функционира производот, кога последователно се однесува на информации внесени директно од оригиналниот сопственик. Како и да е, оваа промена им овозможува на хакерите да изберат која било URL адреса. Корисникот кој подоцна ќе го најде AirTag може да пристапи до која било веб-страница. Рот, исто така, сподели кратко видео на Твитер (види подолу) кое ја покажува разликата помеѓу нормален и хакиран AirTag. Притоа, не смееме да заборавиме да напоменеме дека упадот во микроконтролерот е најголемата пречка против манипулирање со хардверот на уредот, што сега и онака е направено.

Се разбира, оваа несовршеност лесно се искористува и може да биде опасна во погрешни раце. Хакерите би можеле да ја искористат оваа постапка, на пример, за фишинг, каде што би привлекувале чувствителни податоци од жртвите. Во исто време, ја отвора вратата за другите фанови кои сега можат да почнат да го менуваат AirTag. Како Apple ќе се справи со ова засега е нејасно. Најлошото сценарио е дека вака изменетиот локатор сè уште ќе биде целосно функционален и не може далечински да се блокира во мрежата Најди ја мојата. Втората опција звучи подобро. Според неа, гигантот од Купертино би можел да го третира овој факт преку ажурирање на софтверот.

Создадено брзо демо: AirTag со изменета NFC URL 😎

(Кабли се користат само за напојување) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) Може 8, 2021

Тоа би можело да биде ве интересира

Само сензација, непотребно надуен меур. Ова нема големо влијание врз примарната цел на AirTag. Мислам дека воопшто не треба да се грижиме за некое масовно хакирање на нашите клучеви.

И што постигна? Не гледам како тоа може да биде добро за никого.

Да, тоа е познатата безбедност на Apple :-(

За мене, AirTag е целосно бескорисен уред! Има многу други на пазарот, со истите функции, и како бонус за третина од цената :-)